抽空看了几题,体验不是很好

第一题

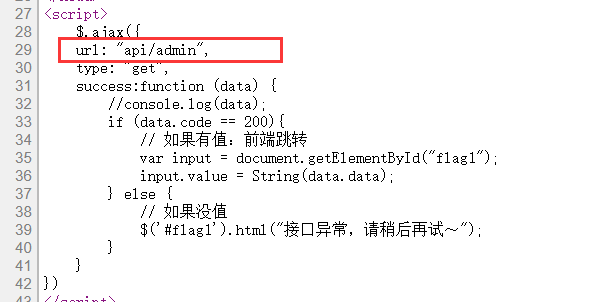

F12 查看源代码

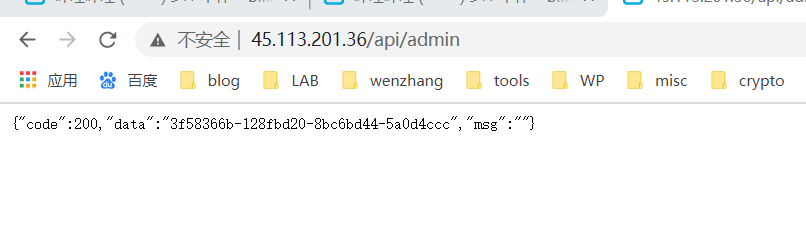

直接访问api/admin页面即可得到flag

第二题

代码审计,需要使用bilibili浏览器登入,burp抓包,修改useragent

data就是flag

第三题

emmmm.盲猜

账号admin

密码:bilibili

结果居然对了。

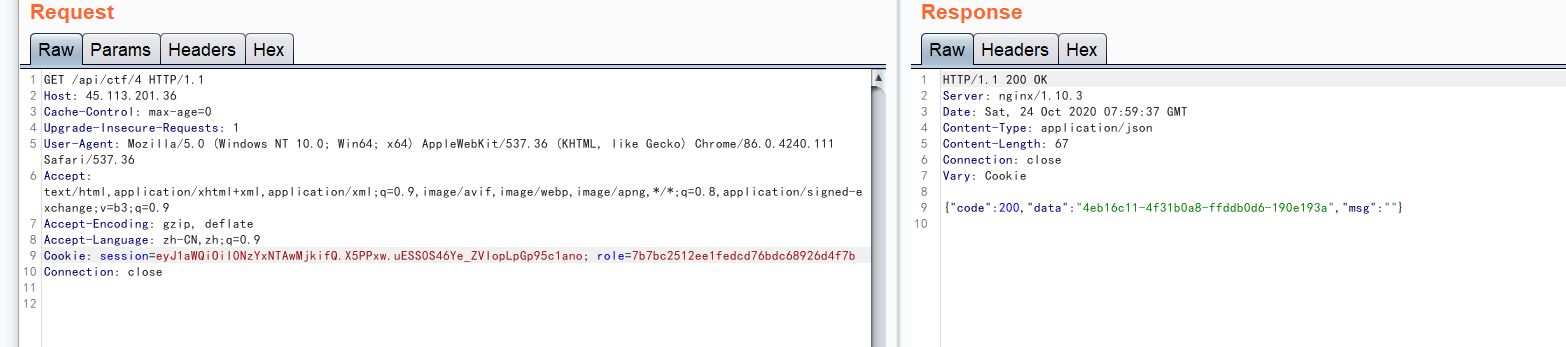

第四题

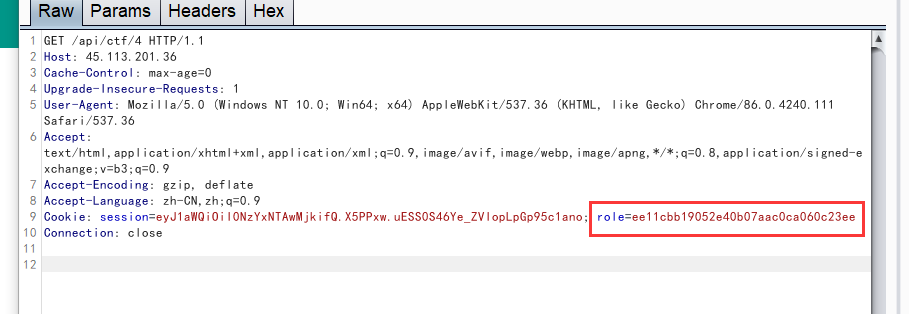

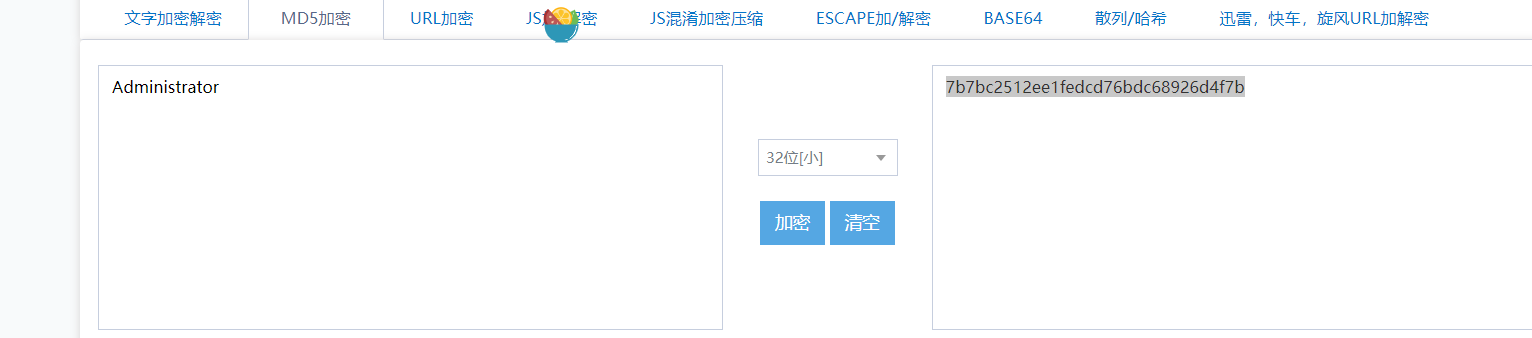

role猜测为MD5编码,解密发现为user

根据题目名称,猜测要改为超级管理员

MD5加密即可

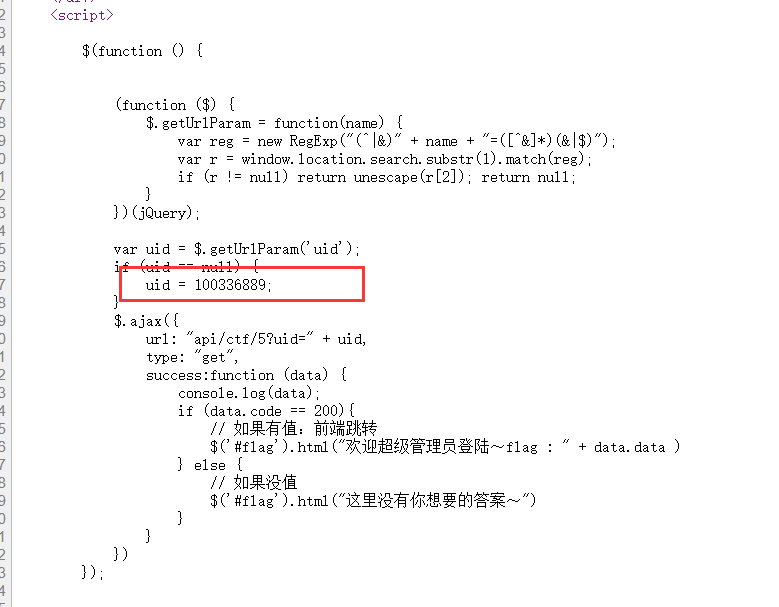

第五题

F12查看源代码

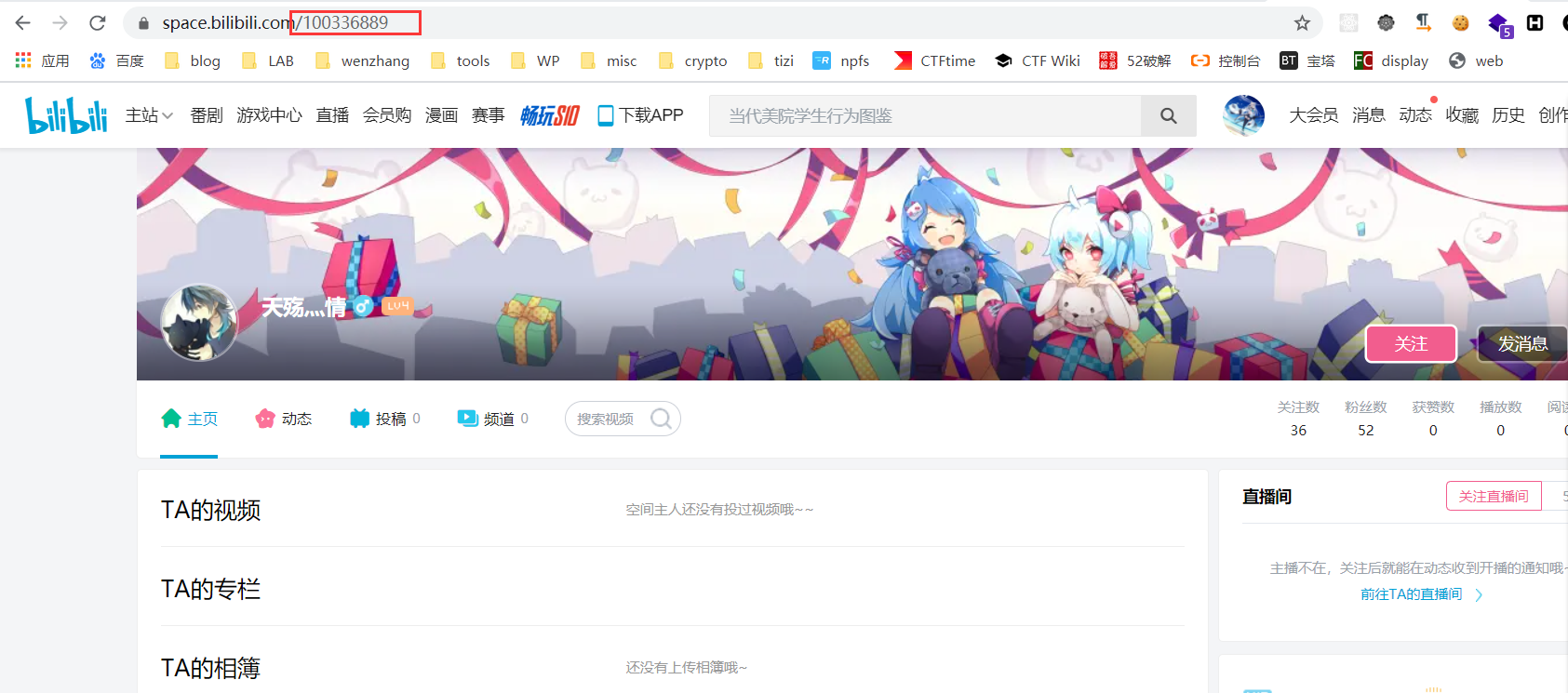

到B站搜下这个uid

没啥发现的

代码审计。

url: “api/ctf/5?uid=” + uid,

应该只要传入正确的uid即可得到flag

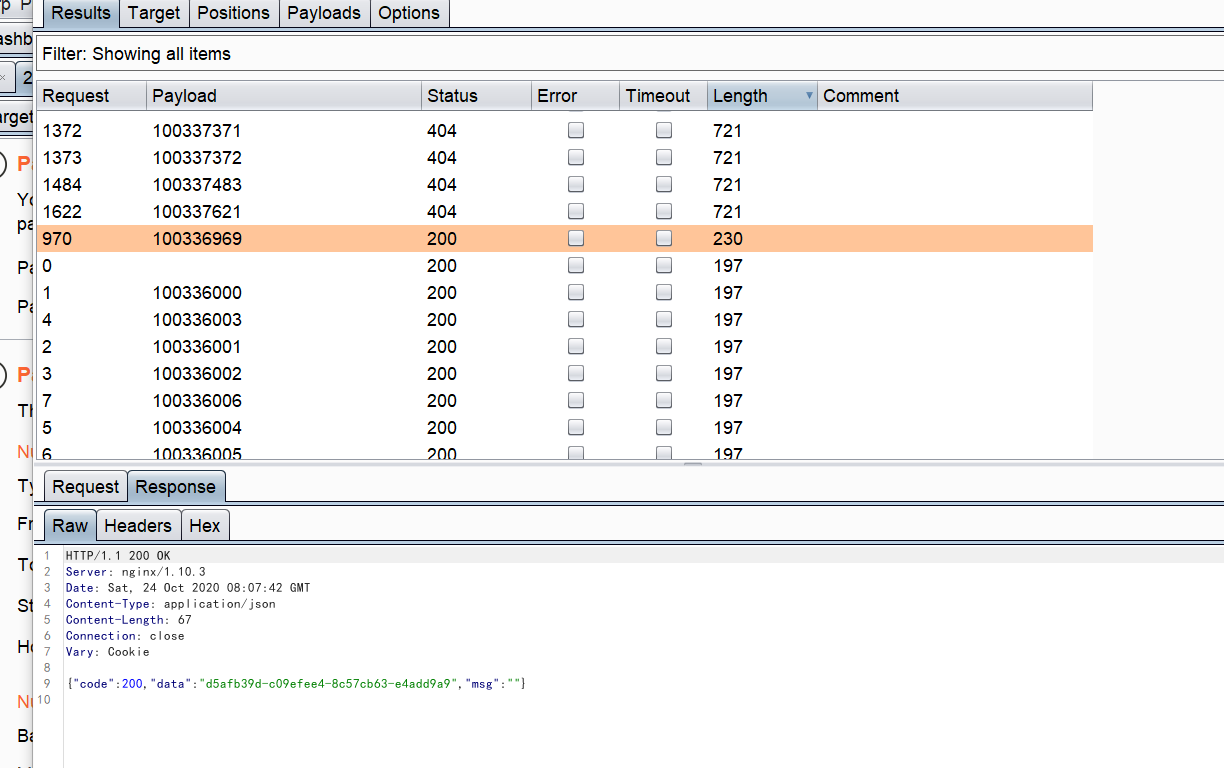

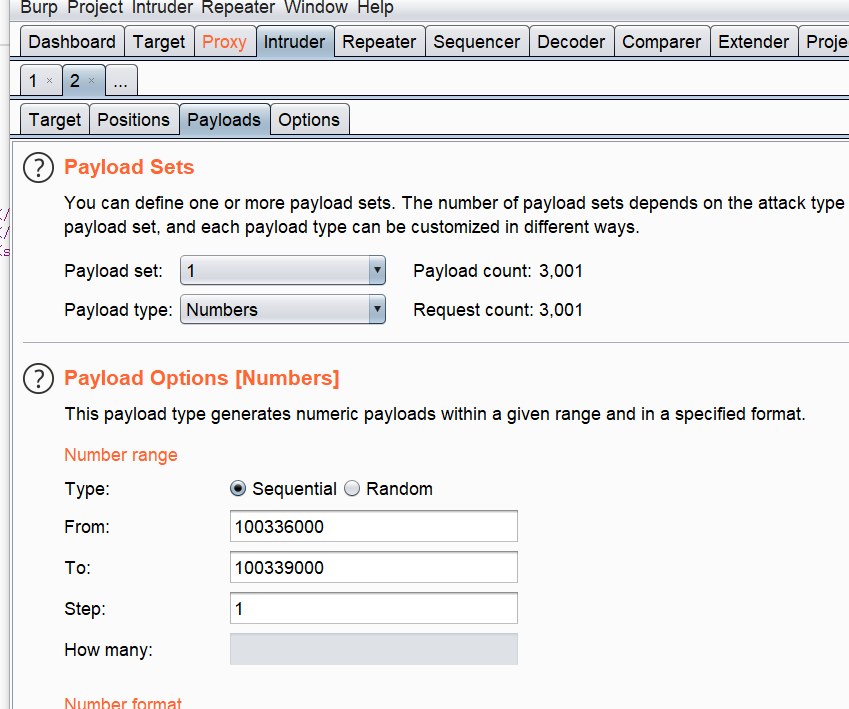

试下杀手锏—爆破

来个小范围的爆破

emmmm. uid=10336969